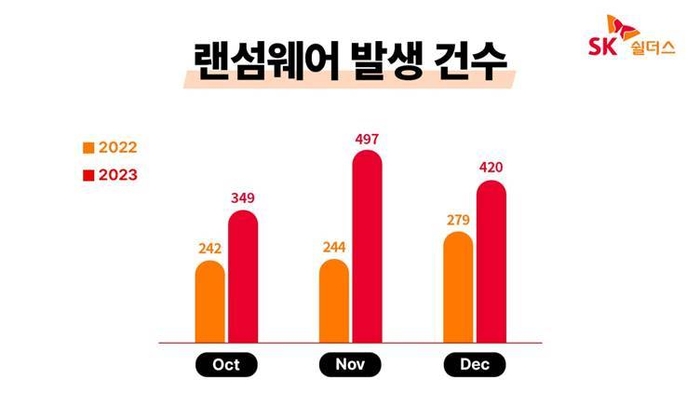

지난해 4Q 랜섬웨어 공격 1266건… 전년 동기 대비 65.4% 증가

[스포츠서울 | 표권향 기자] SK쉴더스가 지난해 4분기 ‘KARA 랜섬웨어 동향 보고서’를 발간했다고 19일 밝혔다.

KARA는 SK쉴더스 주도로 구성한 랜섬웨어 대응 민간 협의체로, 국내에서 유일하게 랜섬웨어 사전 탐지부터 사고 대응 및 복구까지 원스톱 서비스를 제공하고 있다.

이번 보고서를 통해 지난해 4분기 동안 가장 활발하게 활동한 랜섬웨어 공격 그룹의 동향과 공격 전략을 소개했다.

보고서에 따르면 랜섬웨어 공격은 총 1266건으로, 전년 동기 대비 65.4% 상승했다. 또 핵티비즘으로 인한 다수 랜섬웨어 그룹의 공격이 활발하게 발생했다. 핵티비즘은 해커와 행동주의의 합성어로, 정치적·이념적 방향에 목적을 둔 해킹 활동이다. 이는 이스라엘- 하마스 전쟁 등의 영향으로 이스라엘 기업을 표적으로 한 공격이 다수 진행된 것으로 나타났다.

챗GPT를 활용한 랜섬웨어 공격도 두드러졌다. 중국 정부는 모 기업에 랜섬웨어 공격을 수행한 혐의로 4명을 체포했는데, 이들은 랜섬웨어 개발과 기능 개선, 공격 수행에 챗GPT를 악용한 것으로 밝혀졌다.

SK쉴더스 관계자는 “최근 랜섬웨어 공격자들이 △피싱 공격을 수행하기 위한 ‘WormGPT’ △악성코드 작성, 피싱 페이지 생성 등 악성 행위를 수행하기 위한 ‘FraudGPT’ 등 사이버공격을 수행하기 위해 생성형 AI 모델을 적극 활용하고 있는 것으로 나타나고 있어 이에 대한 각별한 주의가 필요하다”라고 당부했다.

또한 러시아에 본거지를 둔 ‘BlackCat’ 랜섬웨어 그룹에 대해서도 제시했다. 이들은 공격 시 이중·삼중으로 협박하는 전략을 사용하고 있는 것으로 나타났다.

통상 랜섬웨어 공격자들은 데이터를 암호화해 이를 풀어주는 조건으로 금전을 요구하는 경우가 많은 반면, BlackCat 그룹은 데이터 복호화와 파일 유출을 빌미로 거액을 요구하거나 디도스 공격을 수행하는 행태를 보이고 있다. 지난해 12월 FBI의 검거로 인해 활동이 잠시 중단됐으나, 인프라 복구 후 활동을 이어 나가고 있는 것으로 조사됐다.

이처럼 최근 랜섬웨어 공격자들이 생성형 AI 모델 악용·삼중협박 등 고도화된 전략을 사용하고 있어 이에 대한 철저한 대비가 요구되고 있다.

SK쉴더스와 KARA 관계자는 “랜섬웨어 그룹별 맞춤형 대응 방안과 전반적인 랜섬웨어 대응 프로세스를 점검해야 한다”라고 강조했다.

이어 “초기 침투 경로를 차단하기 위해 모의 훈련, 보안 정책 평가 등의 서비스를 도입해야 한다. 이후 공격 위협이 탐지됐을 때 내부로 확산되지 않도록 위협 요소를 제거하고 공격을 차단할 수 있는 관제, MDR(Managed Detection and Response) 서비스 등을 고려해볼 수 있다”며 “대응 및 복구 단계에서는 보안 백업을 통해 시스템을 정상화하고 원인 분석을 통해 재발 방지 대책을 수립하는 등의 조치가 필요하다”라고 설명했다.

김병무 SK쉴더스 정보보안사업부장·부사장은 “범죄에 특화된 생성형 AI를 활용한 랜섬웨어 공격이 본격화되고 있는 만큼 랜섬웨어 공격 대응 방안 점검과 기업의 정보보호 활동이 강화돼야 할 것”이라며 “민간에서 유일하게 랜섬웨어 원스톱 서비스를 제공하고 있는 만큼 급변하는 랜섬웨어 공격 트렌드에 맞춘 보안 전략을 선보이겠다”라고 말했다. gioia@sportsseoul.com

기사추천

0

![[정몽규 축구협회장 사퇴] “제 부덕의 소치” 월드컵 후 사직서…美캠프 홍명보호도 몰랐다, 한밤 중 떠들썩 [SS솔트레이크 현장=영상]](https://file.sportsseoul.com/news/cms/2026/05/29/news-p.v1.20260311.1ec46beabfe44e31862c8e56bafb7db9_R.jpg)